Atelier de préparation à la certification ISACA en 2 jours seulement.

Ce n’est pas seulement le coût élevé pour une

organisation en cas de violation, mais aussi le caractère inévitable d’une

attaque qui rend la cybersécurité essentielle. Avec le nombre croissant de

cyber-menaces, il est essentiel que le plan d’audit de chaque organisation intègre

la cybersécurité. Par conséquent, les auditeurs sont de plus en plus tenus

de vérifier les processus, les politiques et les outils de cybersécurité

afin de garantir que leur entreprise dispose des contrôles appropriés. Les

vulnérabilités en matière de cybersécurité peuvent

représenter des risques graves pour l’ensemble de l’organisation, rendant le

besoin d’auditeurs informatiques parfaitement familiarisés avec l’audit en

cybersécurité plus grand que jamais.

Le nouveau programme de

certification en audit de cybersécurité de l’ISACA fournit aux

professionnels de l’audit et de la vérification les connaissances

nécessaires pour exceller dans les audits de cybersécurité. Il apporte aux

professionnels de la sécurité une meilleure compréhension du processus

d’audit et aux professionnels des risques informatiques une compréhension des

cyber-risques et des contrôles d’atténuation.

Audience

Le programme de certification en audit de cybersécurité s’adresse spécifiquement aux :

- Professionnels de l’audit informatique et aux entreprises ayant besoin de conseils supplémentaires en matière d’audit de cybersécurité,

- Professionnels de la sécurité qui ont besoin de mieux comprendre le processus d’audit,

- Professionnels du risque et de l’assurance qui ont besoin d’une connaissance approfondie des cyber-risques et des contrôles d’atténuation appropriés.

Pré-requis

Vous n’avez besoin d’aucun préalable pour ce cours accéléré. Cependant, l’ISACA vous recommande de posséder une bonne compréhension de base des concepts de cybersécurité et une expérience antérieure dans ce domaine.

Objectifs de la session

A l’issue de cette session de deux jours, les participants seront capables de :

- Comprendre les cadres de sécurité pour identifier les meilleures pratiques,

- Définir la gestion des menaces et des vulnérabilités,

- Evaluer les menaces à l’aide d’outils de gestion des vulnérabilités,

- Construire et déployer des processus d’autorisation sécurisés,

- Expliquer tous les aspects de la gouvernance de la cybersécurité,

- Distinguer les technologies de pare-feu et de sécurité réseau,

- Améliorer les pratiques de gestion des actifs, des configurations, des changements et des correctifs,

- Gérer les identités et les accès aux informations de l’entreprise,

- Identifier les contrôles de sécurité des applications,

- Identifier les exigences réglementaires cyber et légales pour faciliter les évaluations de conformité,

- Identifier les faiblesses des stratégies et des contrôles liés au cloud,

- Effectuer des évaluations de la cybersécurité et des évaluations externes des risques,

- Identifier les avantages et les risques de la conteneurisation.

Méthode pédagogique

- La formation s'appuie sur de présentations magistrales illustrées par des exemples concrets et des discussions de groupe

- Le cours est illustré par de nombreuses questions pratiques sous forme de quiz interactifs basés sur des questions d’examen avec explication des réponses

- Les exercices pratiques comprennent des exemples et des discussions

- Les tests pratiques sont similaires à l’examen de certification

Évaluation des acquis

L’évaluation des acquis se fait :

- En cours de formation, par des études de cas et/ou des travaux pratiques

- En fin de session, par un questionnaire d’auto-évaluation et/ou une certification

- 6 mois après la formation grâce à un questionnaire électronique envoyé à l’entreprise ou au stagiaire par 2AB & Associates

Programme de la session

Bienvenue & Présentations

Module 1: Introduction

- Protection des actifs numériques,

- Lignes de défense,

- Rôle de l’Audit,

- Objectifs de l’audit,

- Périmètre de l’audit.

Module 2: Gouvernance de la cybersécurité

- Rôles et responsabilités en matière de cybersécurité,

- Cadres de sécurité,

- Buts et objectifs de l’organisation de la sécurité,

- Politique et normes de cybersécurité,

- Exigences Cyber et légales / réglementaires,

- Classification des actifs informationnels,

- Assurance en matière de cybersécurité,

- Évaluation des risques de cybersécurité,

- Sensibilisation à la cybersécurité,

- Médias sociaux - Risques et contrôles,

- Évaluation par une tierce partie,

- Les fournisseurs de services,

- Gestion des risques de la chaîne d’approvisionnement,

- Mesure de performance.

Module 3: Opérations de cybersécurité

- Concepts et Définitions,

- Gestion des menaces et des vulnérabilités,

- Gestion des identités et des accès aux informations de l’entreprise,

- Gestion des configurations et des actifs,

- Gestion des changements,

- Gestion des correctifs,

- Sécurité réseau,

- Création et déploiement de processus d’autorisation sécurisé pour les technologies de l’information,

- Gestion des incidents,

- Protection des points d’accès client,

- Sécurité des applications,

- Sauvegarde et restauration des données,

- Conformité de la sécurité,

- Cryptographie.

Module 4: Sujets sur la technologie de cybersécurité

- Technologies de pare-feu et de sécurité réseau,

- Gestion des incidents de sécurité et des évènements (SIEM),

- Technologie sans fil,

- L’infonuagique,

- Sécurité mobile,

- Internet des objets (IoT),

- Sécurité de la virtualisation,

- Systèmes de contrôle industriels (ICS).

Questions & Conclusion

Examen

L’examen officiel ISACA Cybersecurity Audit est inclus dans la formation.

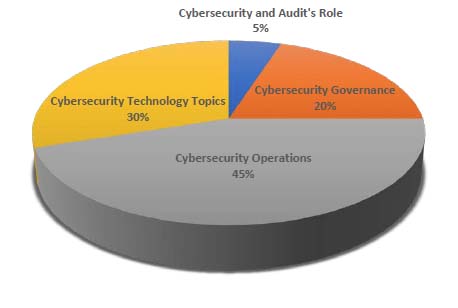

L’examen de certification Cybersecurity Audit est un examen en ligne à livre fermé surveillé à distance. L’examen couvre quatre domaines et comprend un total de 75 questions. Le nombre de questions dans chaque domaine est basé sur le poids attribué au domaine. Le graphique suivant affiche les domaines et les poids qui leur sont attribués.

Les participants à l’examen disposent de deux heures pour passer l’examen. Chaque question à choix multiples comporte quatre options avec une seule réponse correcte. Un score de 65% ou plus est requis pour réussir l’examen.

Si vous réussissez l’examen, vous recevrez un email avec les instructions sur la procédure à suivre pour obtenir votre badge numérique et le partager via les médias sociaux.

Les personnes détenant une certification ISACA (CISA / CISM / CGEIT / CRISC) peuvent demander deux crédits CPE pour chaque heure d’examen si l’examen est réussi.

L’examen est disponible uniquement en Anglais.

Formateur

CISA® - CISM® - CGEIT® - CRISC™ - CDPSE® - COBIT® - ISO/IEC 27001 - ISO/IEC 27002 - ISO/IEC 27005 - ITIL® - PRINCE2® - RESILIA® - VeriSM™ - ISO/IEC 20000 - DevOps

CGEIT® - CRISC™ - COBIT® - ISO 27001 - Audit

CISA® - CISM® - CGEIT® - CRISC™ - CDPSE™ - COBIT® - ISO 27001 - ISO 27005 - Privacy & Data Protection - ISACA Cybersecurity Audit

Tarif et conditions financières

Les conditions suivantes s’appliquent pour toute inscription à la session :

- la session est animée par un formateur accrédité par ISACA sur le domaine de l’audit de la cybersécurité,

- l’accueil personnalisé en salle de formation avec eau minérale, pauses et les deux déjeuners,

- le matériel de formation est accrédité par ISACA,

- le support de cours accrédité personnalisé (document électronique),

- l’examen en ligne surveillé à distance,

- un groupe limité à 10 participants maximum afin de garantir la qualité de la formation.

Conditions

Pour être validée, votre inscription à la session Cybersecurity Audit (2 jours) (ISACA) doit être réalisée en ligne .

Le règlement intégral de la formation et des examens doit nous parvenir au plus tard 10 jours avant le début de la formation. Nous acceptons les paiements par virement bancaire, transfert, carte de crédit ou Paypal.

Package fourni dans votre formation

Notre offre de formation comprend l’ensemble des éléments vous permettant de préparer la réussite à la certification dans les meilleures conditions possibles. Le package remis à chaque participant, inclus dans le tarif standard de la session, est composé des éléments suivants :

Examen de certification Cybersecurity Audit compris

L’examen de certification est proposé en option. Un "Voucher" (coupon électronique) vous sera alors remis à la fin de la session par votre formateur. Il vous permet de vous inscrire et de planifier le passage de votre examen de certification, en ligne ou sur un site d’examen PSI, depuis le portail web de l’ISACA, dans les douze mois qui suivent votre formation.

"Cybersecurity Audit Certificate Study Guide" compris

Le manuel officiel "Cybersecurity Audit Certificate Study Guide" au format électronique est inclus. Un "Voucher" (coupon électronique) vous sera remis par votre formateur. Il vous permet d’accéder au manuel officiel de préparation à l’examen, au format numérique, sur le site de l’ISACA pendant 12 mois.

Support de cours intégral compris

Composé de plus de 200 slides, le support de cours officiel de l’ISACA contient l’ensemble des points essentiels à retenir pour réussir votre examen Ctbersecurity Audit. La copie intégrale, au format électronique, des diapositives utilisées pendant la formation par le formateur fait partie de votre package.

Coaching aprés cours compris

Votre apprentissage continue après votre formation. Pendant 30 jours, votre formateur sera disponible pour vous aider à appliquer vos connaissances nouvellement acquises, à surmonter les obstacles, et pour vous offrir des conseils pratiques sur votre préparation. Le meilleur moment pour recevoir ce coaching, c’est lorsque le contenu du cours est encore frais dans votre mémoire. Nous nous engageons à vos côté dans la réalisation de vos objectifs, c’est pourquoi vous avez jusqu’à 30 jours pour profiter de votre coaching.

Grâce à votre formation vous obtiendrez 14 CPE

2AB & Associates est accrédité par ISACA. À ce titre, notre session de formation vous rapportera 14 CPE que vous pourrez utiliser l’année suivant votre formation pour maintenir votre certification auprès de l’ISACA. Un certificat vous sera remis en fin de session à cet effet

Et toujours notre garantie 100% satisfaction

Si vous estimez que 2AB & Associates n’a pas su répondre à votre attente, nous nous engageons à vous inviter à participer à une autre session de formation. Notre engagement 100% satisfaction vous garantit la plus grande qualité de formation.